Introducción

En el ecosistema tecnológico actual, la complejidad y la distribución de los sistemas de tecnología de la información han aumentado significativamente, lo que ha llevado a la necesidad de implementar soluciones que permitan una gestión eficiente y centralizada de la configuración de los entornos distribuidos y escalables. La gestión de configuración es un aspecto crítico en la administración de sistemas, ya que implica el control y la coordinación de los parámetros y ajustes que afectan el funcionamiento de las aplicaciones y servicios. En este contexto, herramientas como Consul han ganado popularidad debido a su capacidad para proporcionar una gestión de configuración centralizada y flexible, lo que permite a los equipos de tecnología de la información gestionar de manera efectiva sus entornos complejos. La adopción de soluciones de gestión de configuración centralizada es esencial para mantener la consistencia, la escalabilidad y la confiabilidad en los entornos de tecnología de la información actuales.

La relevancia de este tema radica en el impacto directo que tiene en la eficiencia y la eficacia de los equipos de tecnología de la información, ya que una gestión de configuración adecuada puede mejorar significativamente la productividad y reducir los tiempos de respuesta ante cambios o problemas en el entorno. Los profesionales de TI enfrentan el desafío constante de mantener actualizados y configurados correctamente los sistemas, aplicaciones y servicios, lo que puede ser una tarea abrumadora en entornos distribuidos y escalables. La implementación de una gestión de configuración centralizada con herramientas como Consul puede ayudar a mitigar estos desafíos, proporcionando una visión unificada y controlada de la configuración del entorno. Además, la capacidad de Consul para manejar servicios, configuraciones y salud de los nodos de manera centralizada facilita la detección y resolución de problemas, lo que a su vez mejora la disponibilidad y la confiabilidad de los sistemas. Por lo tanto, entender cómo implementar y utilizar Consul para la gestión de configuración centralizada es una habilidad valiosa para cualquier profesional de TI que busque optimizar y mejorar la gestión de sus entornos tecnológicos.

A lo largo de este artículo, el lector aprenderá los conceptos fundamentales y las mejores prácticas para implementar una gestión de configuración centralizada utilizando Consul en entornos de tecnología de la información distribuidos y escalables. Se explorarán los componentes clave de Consul, como el servidor, el agente y el almacenamiento de clave-valor, y cómo estos componentes trabajan juntos para proporcionar una gestión de configuración centralizada y flexible. Además, se cubrirán temas como la configuración de servicios, el manejo de salud y la integración con otros herramientas y sistemas de tecnología de la información. El artículo también proporcionará ejemplos prácticos y casos de uso para ilustrar cómo Consul puede ser utilizado para resolver desafíos comunes en la gestión de configuración, lo que permitirá a los lectores aplicar estos conocimientos en sus propios entornos. Al final del artículo, los lectores tendrán una comprensión profunda de cómo Consul puede ser utilizado para mejorar la gestión de configuración en sus organizaciones.

Para aprovechar al máximo este artículo, se recomienda que los lectores tengan una base sólida en conceptos de tecnología de la información, incluyendo la administración de sistemas, la gestión de configuración y los principios de arquitectura de software distribuida. Un conocimiento previo de herramientas de gestión de configuración y experiencia con entornos distribuidos y escalables serán beneficiosos, aunque no necesariamente requeridos. Es importante tener en cuenta que el artículo se centrará en la implementación práctica y los aspectos técnicos de Consul, por lo que los lectores deben estar dispuestos a profundizar en los detalles técnicos de la herramienta. Además, se asume que los lectores tienen una comprensión básica de protocolos de red y conceptos de seguridad relacionados con la implementación de soluciones de gestión de configuración centralizada. Con estos conocimientos base, los lectores podrán seguir fácilmente las explicaciones y ejemplos proporcionados en el artículo y aplicar los conceptos aprendidos en sus propios proyectos y entornos de tecnología de la información.

Conceptos Fundamentales y Arquitectura

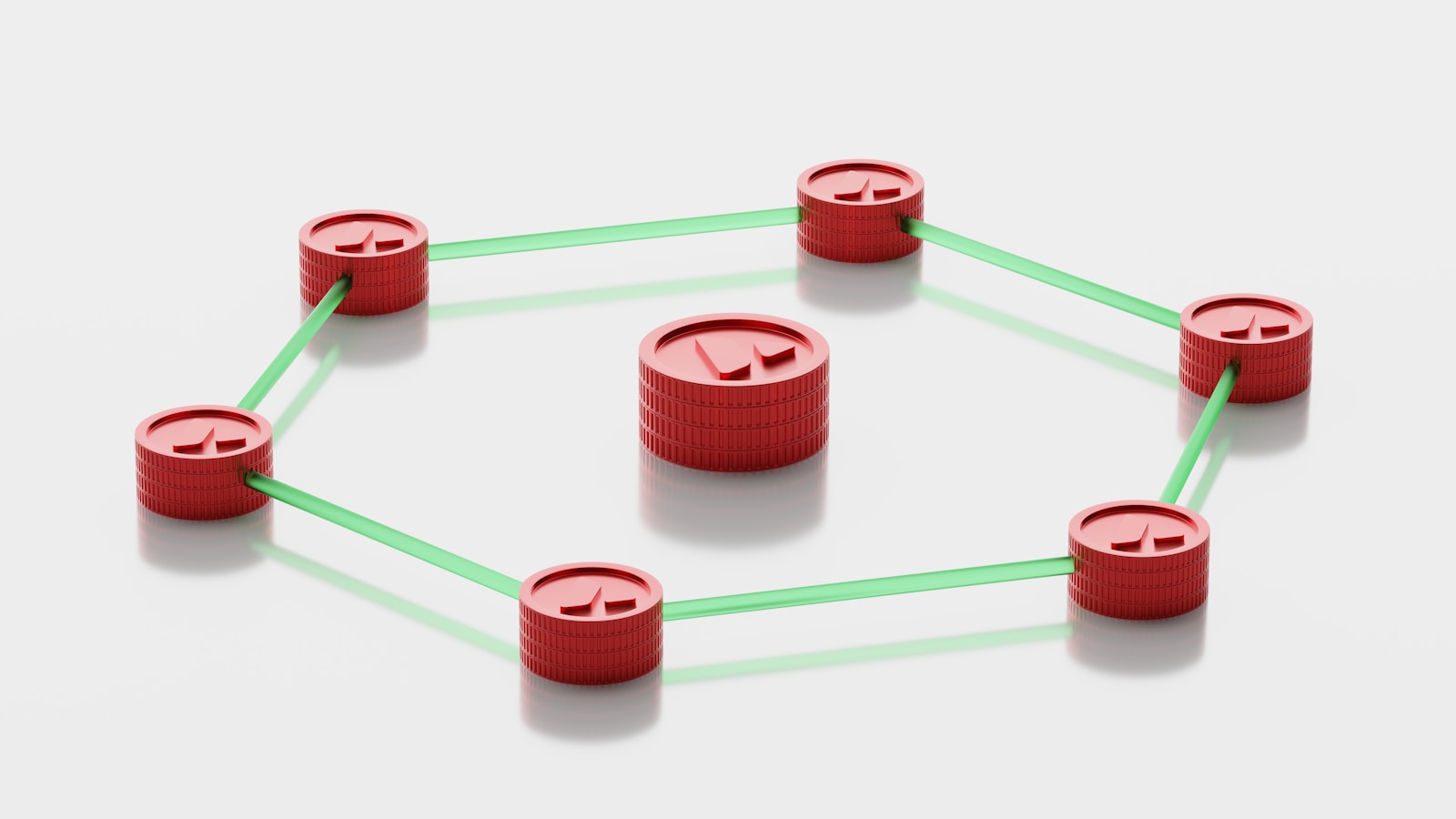

La gestión de configuración centralizada es un componente clave en la administración de entornos de tecnología de la información distribuidos y escalables, ya que permite a los equipos de operaciones y desarrollo gestionar de manera eficiente y segura las configuraciones de los servicios y aplicaciones que se ejecutan en el sistema. Consul es una herramienta de gestión de configuración centralizada que se utiliza ampliamente en la industria para proporcionar una solución escalable y flexible para la gestión de configuraciones. La arquitectura de Consul se basa en un diseño de servidor y cliente, donde los servidores de Consul actúan como centros de configuración y los clientes se conectan a estos servidores para obtener y actualizar las configuraciones. Esto permite a los administradores gestionar las configuraciones de manera centralizada y asegurarse de que todos los servicios y aplicaciones estén configurados de manera consistente y coherente.

La implementación de Consul en un entorno de tecnología de la información distribuido y escalable implica la configuración de varios componentes principales, incluyendo los servidores de Consul, los clientes de Consul y el almacenamiento de configuraciones. Los servidores de Consul son responsables de almacenar y gestionar las configuraciones, y se pueden configurar para proporcionar alta disponibilidad y escalabilidad. Los clientes de Consul se conectan a los servidores de Consul para obtener y actualizar las configuraciones, y se pueden configurar para utilizar diferentes protocolos de comunicación, como HTTP o DNS. El almacenamiento de configuraciones es responsable de almacenar las configuraciones de manera segura y escalable, y se puede implementar utilizando diferentes tecnologías, como bases de datos relacionales o almacenamiento de objetos. La configuración de estos componentes es crucial para asegurarse de que el sistema de gestión de configuración centralizada sea seguro, escalable y fiable.

La interacción entre los componentes de Consul es fundamental para proporcionar una solución de gestión de configuración centralizada efectiva. Los clientes de Consul se conectan a los servidores de Consul para obtener y actualizar las configuraciones, y los servidores de Consul se comunican entre sí para asegurarse de que las configuraciones estén actualizadas y consistentes. El almacenamiento de configuraciones se utiliza para almacenar las configuraciones de manera segura y escalable, y se puede acceder desde los servidores de Consul para obtener y actualizar las configuraciones. La comunicación entre los componentes de Consul se puede realizar utilizando diferentes protocolos de comunicación, como HTTP o DNS, y se puede configurar para proporcionar alta disponibilidad y escalabilidad. La seguridad de la comunicación entre los componentes es fundamental para asegurarse de que las configuraciones se mantengan seguras y no se puedan acceder de manera no autorizada.

La implementación de Consul en un entorno de tecnología de la información distribuido y escalable proporciona varios beneficios, incluyendo la capacidad de gestionar las configuraciones de manera centralizada y segura, la escalabilidad y la flexibilidad. La gestión de configuración centralizada permite a los administradores gestionar las configuraciones de manera eficiente y segura, y asegurarse de que todos los servicios y aplicaciones estén configurados de manera consistente y coherente. La escalabilidad de Consul permite a los administradores agregar o eliminar servidores y clientes según sea necesario, y la flexibilidad de Consul permite a los administradores configurar el sistema de gestión de configuración centralizada para satisfacer las necesidades específicas del entorno. La implementación de Consul también proporciona una solución para la gestión de configuraciones de servicios y aplicaciones que se ejecutan en contenedores, lo que es cada vez más común en la industria.

Un caso de uso real donde Consul aporta valor es en la implementación de un sistema de comercio electrónico que se ejecuta en un entorno de tecnología de la información distribuido y escalable. En este caso, Consul se puede utilizar para gestionar las configuraciones de los servicios y aplicaciones que se ejecutan en el sistema, como la configuración de la base de datos, la configuración de la autenticación y la configuración de la seguridad. La gestión de configuración centralizada proporcionada por Consul permite a los administradores gestionar las configuraciones de manera eficiente y segura, y asegurarse de que todos los servicios y aplicaciones estén configurados de manera consistente y coherente. La escalabilidad y la flexibilidad de Consul permiten a los administradores agregar o eliminar servidores y clientes según sea necesario, y configurar el sistema de gestión de configuración centralizada para satisfacer las necesidades específicas del entorno. La implementación de Consul en este caso proporciona una solución para la gestión de configuraciones de servicios y aplicaciones que se ejecutan en contenedores, lo que es cada vez más común en la industria.

La implementación de Consul en un entorno de tecnología de la información distribuido y escalable también proporciona beneficios en términos de seguridad y auditoría. La gestión de configuración centralizada proporcionada por Consul permite a los administradores gestionar las configuraciones de manera segura, y asegurarse de que todos los servicios y aplicaciones estén configurados de manera consistente y coherente. La auditoría de las configuraciones es fundamental para asegurarse de que las configuraciones se mantengan seguras y no se puedan acceder de manera no autorizada. La implementación de Consul proporciona una solución para la auditoría de las configuraciones, lo que permite a los administradores identificar y corregir cualquier problema de configuración de manera eficiente y segura. La implementación de Consul también proporciona una solución para la gestión de configuraciones de servicios y aplicaciones que se ejecutan en contenedores, lo que es cada vez más común en la industria. La gestión de configuración centralizada y la auditoría de las configuraciones son fundamentales para asegurarse de que el sistema de tecnología de la información sea seguro y escalable.

Implementación Paso a Paso

La implementación de una gestión de configuración centralizada con Consul para entornos de tecnología de la información distribuidos y escalables es un proceso que requiere atención al detalle y una comprensión profunda de las necesidades específicas del entorno. El primer paso para implementar Consul es descargar e instalar el software en los nodos que se utilizarán como servidores, lo cual se puede hacer mediante el sitio web oficial de Consul, donde se proporcionan enlaces de descarga para diferentes sistemas operativos. Una vez descargado, se debe seguir las instrucciones de instalación específicas para cada sistema operativo, que generalmente implican ejecutar un comando de instalación que configura los archivos y servicios necesarios para que Consul funcione correctamente. Después de la instalación, es necesario configurar los servidores de Consul para que se comuniquen entre sí y formen un clúster, lo que se logra mediante la configuración de los archivos de configuración, donde se especifican los parámetros de conexión y seguridad. La configuración también debe incluir la definición de los datos de configuración que se almacenarán en Consul, como cadenas de conexión a bases de datos o claves de cifrado, que deben ser cuidadosamente protegidos para evitar accesos no autorizados.

La configuración esencial de Consul incluye la definición de los servicios que se registrarán en el sistema, lo que permite a los clientes encontrar y conectarse a los servicios disponibles en el entorno. Esto se hace mediante la creación de archivos de configuración para cada servicio, donde se especifican los detalles del servicio, como su nombre, dirección y puerto. Además, es importante configurar los mecanismos de seguridad, como el uso de TLS para cifrar las comunicaciones entre los nodos y los clientes, y el establecimiento de políticas de acceso para controlar quién puede leer y escribir los datos de configuración. La configuración de la replicación de datos entre los servidores de Consul también es crucial para garantizar la disponibilidad y la consistencia de los datos, incluso en caso de fallas de hardware o redes. Para lograr esto, se deben configurar los servidores de Consul para que se replicuen entre sí, lo que se puede hacer mediante la configuración de los parámetros de replicación en los archivos de configuración. Es importante mencionar que la configuración de Consul debe ser realizada por personal capacitado y con experiencia en la administración de sistemas distribuidos, para evitar errores que puedan comprometer la seguridad y la disponibilidad del entorno.

Durante la implementación de Consul, es común encontrar errores que pueden ser evitados con una planificación y configuración cuidadosas. Uno de los errores más comunes es la falta de configuración de la seguridad, lo que puede permitir accesos no autorizados a los datos de configuración. Otro error común es la configuración incorrecta de los servicios, lo que puede impedir que los clientes se conecten a los servicios disponibles. Para evitar estos errores, es importante seguir las mejores prácticas de configuración y seguridad, y realizar pruebas exhaustivas para garantizar que el sistema esté funcionando correctamente. Además, es importante monitorear el sistema para detectar cualquier problema o error, y tener un plan de contingencia para responder a incidentes de seguridad o fallas del sistema. La documentación de Consul también es una herramienta valiosa para los administradores, ya que proporciona guías detalladas para la configuración y el funcionamiento del sistema, así como soluciones para problemas comunes.

La implementación de Consul también puede ser facilitada por herramientas complementarias que proporcionan funcionalidades adicionales para la gestión de la configuración y la seguridad. Una de estas herramientas es Vault, que es un sistema de gestión de secretos que se integra con Consul para proporcionar una capa adicional de seguridad para los datos de configuración. Otra herramienta es Nomad, que es un sistema de orquestación de contenedores que se puede utilizar para implementar y gestionar los servicios en el entorno. Estas herramientas pueden ser configuradas para trabajar en conjunto con Consul, lo que proporciona una solución completa para la gestión de la configuración y la seguridad en entornos distribuidos y escalables. La integración de estas herramientas con Consul se puede hacer mediante la configuración de los parámetros de conexión y seguridad, y la definición de las políticas de acceso y replicación de datos. Es importante mencionar que la selección de herramientas complementarias debe ser realizada en función de las necesidades específicas del entorno, y que la configuración y el funcionamiento de estas herramientas deben ser cuidadosamente planificados y probados para garantizar la seguridad y la disponibilidad del sistema.

La configuración de Consul para entornos de tecnología de la información distribuidos y escalables también requiere una consideración cuidadosa de los requisitos de escalabilidad y disponibilidad. Esto implica configurar los servidores de Consul para que se puedan escalar horizontalmente, lo que se puede hacer mediante la adición de nuevos nodos al clúster. Además, es importante configurar los mecanismos de alta disponibilidad, como la replicación de datos y la conmutación por error, para garantizar que el sistema siga funcionando incluso en caso de fallas de hardware o redes. La configuración de la monitorización y el registro también es crucial para detectar problemas y errores, y para realizar un análisis de causa raíz en caso de incidentes. La monitorización de Consul se puede hacer mediante la configuración de herramientas de monitorización, como Prometheus y Grafana, que proporcionan vistas en tiempo real del funcionamiento del sistema y permiten detectar problemas antes de que afecten la disponibilidad del entorno. La configuración de la monitorización y el registro debe ser realizada en función de las necesidades específicas del entorno, y debe ser cuidadosamente planificada y probada para garantizar la seguridad y la disponibilidad del sistema.

La implementación de Consul en un entorno de tecnología de la información distribuido y escalable es un proceso complejo que requiere una planificación y configuración cuidadosas. Es importante considerar los requisitos de escalabilidad y disponibilidad, y configurar los mecanismos de seguridad y replicación de datos para garantizar la integridad y la disponibilidad de los datos de configuración. La selección de herramientas complementarias, como Vault y Nomad, también puede facilitar la implementación y el funcionamiento de Consul, y proporcionar una solución completa para la gestión de la configuración y la seguridad en el entorno. La configuración de la monitorización y el registro es crucial para detectar problemas y errores, y para realizar un análisis de causa raíz en caso de incidentes. En resumen, la implementación de Consul es un proceso que requiere una consideración cuidadosa de los requisitos del entorno, y una configuración y planificación cuidadosas para garantizar la seguridad y la disponibilidad del sistema. La documentación de Consul y las herramientas complementarias también son recursos valiosos para los administradores, ya que proporcionan guías detalladas para la configuración y el funcionamiento del sistema, así como soluciones para problemas comunes.

Buenas Prácticas y Recomendaciones

La implementación de una gestión de configuración centralizada con Consul en entornos de tecnología de la información distribuidos y escalables requiere un enfoque cuidadoso y planificado para asegurar que se cumplan los estándares de la industria y se sigan las convenciones ampliamente aceptadas. Es fundamental comprender que la gestión de configuración es un componente crítico para mantener la consistencia y la integridad de los sistemas, por lo que es esencial adoptar un enfoque sistemático y bien estructurado. Esto implica definir claramente los requisitos de configuración, identificar los componentes del sistema que requieren gestión de configuración y establecer un proceso para el manejo de cambios en la configuración. Además, es importante considerar la escalabilidad y la flexibilidad del sistema, ya que esto permitirá adaptarse a los cambios en la demanda y en los requisitos del negocio. La adopción de estándares y convenciones ampliamente aceptadas también facilita la colaboración y el intercambio de conocimientos entre los miembros del equipo, lo que a su vez contribuye a mejorar la calidad y la eficiencia de la implementación.

La confiabilidad es un aspecto clave en la gestión de configuración centralizada con Consul, y para maximizarla es importante seguir patrones de diseño y configuración que hayan demostrado ser efectivos en entornos similares. Esto puede incluir la implementación de un modelo de configuración basado en servicios, donde cada servicio tenga su propia configuración definida y se comunique con otros servicios a través de interfaces bien definidas. También es importante considerar la tolerancia a fallos y la capacidad de recuperación en caso de errores, lo que puede lograrse mediante la implementación de mecanismos de replicación y respaldo de la configuración. La monitorización y el análisis de los registros de configuración también son fundamentales para detectar y solucionar problemas de manera oportuna, y para identificar áreas de mejora en la configuración. Además, la automatización de tareas de configuración y la integración con herramientas de gestión de la configuración pueden ayudar a reducir la complejidad y a mejorar la eficiencia en la gestión de la configuración. La adopción de patrones de diseño y configuración bien establecidos también facilita la escalabilidad y la flexibilidad del sistema, lo que a su vez permite adaptarse a los cambios en la demanda y en los requisitos del negocio.

La seguridad es un aspecto crítico en la gestión de configuración centralizada con Consul, ya que la configuración del sistema puede contener información sensible que requiere protección. Es fundamental implementar mecanismos de autenticación y autorización para controlar el acceso a la configuración, y para asegurarse de que solo los usuarios autorizados puedan realizar cambios en la configuración. También es importante considerar la cifrado de la configuración y la protección de los datos en tránsito, lo que puede lograrse mediante la implementación de protocolos de comunicación seguros como TLS. La monitorización de los accesos y los cambios en la configuración también es fundamental para detectar y solucionar problemas de seguridad de manera oportuna, y para identificar áreas de mejora en la seguridad de la configuración. Además, la implementación de un proceso de gestión de cambios en la configuración puede ayudar a asegurarse de que todos los cambios se realicen de manera controlada y segura, y que se cumplan los requisitos de seguridad establecidos. La adopción de prácticas de seguridad bien establecidas también facilita la protección de la configuración y la prevención de accesos no autorizados.

La evaluación de la implementación de una gestión de configuración centralizada con Consul requiere la definición de métricas y criterios claros para medir el éxito de la implementación. Esto puede incluir la medición de la consistencia y la integridad de la configuración, la evaluación de la escalabilidad y la flexibilidad del sistema, y la medición de la eficiencia y la efectividad en la gestión de la configuración. También es importante considerar la satisfacción del usuario y la calidad del servicio, lo que puede lograrse mediante la realización de encuestas y la recopilación de comentarios de los usuarios. La definición de indicadores clave de rendimiento (KPI) también puede ayudar a medir el progreso y el éxito de la implementación, y a identificar áreas de mejora en la gestión de la configuración. Además, la comparación con las mejores prácticas y los estándares de la industria puede ayudar a evaluar la calidad y la eficiencia de la implementación, y a identificar oportunidades de mejora. La adopción de un enfoque sistemático y bien estructurado para la evaluación de la implementación también facilita la identificación de áreas de mejora y la implementación de cambios para mejorar la gestión de la configuración.

La operación y el mantenimiento a largo plazo de una gestión de configuración centralizada con Consul requieren un enfoque planificado y sistemático para asegurarse de que el sistema siga siendo escalable, flexible y seguro. Es fundamental establecer un proceso de gestión de cambios en la configuración, que incluya la evaluación, la aprobación y la implementación de cambios en la configuración. También es importante considerar la actualización y el mantenimiento de la documentación de la configuración, lo que puede lograrse mediante la implementación de un sistema de gestión de documentos que permita la actualización y la revisión de la documentación de manera oportuna. La monitorización y el análisis de los registros de configuración también son fundamentales para detectar y solucionar problemas de manera oportuna, y para identificar áreas de mejora en la configuración. Además, la capacitación y el desarrollo de habilidades del personal también son importantes para asegurarse de que el equipo tenga las habilidades y el conocimiento necesarios para gestionar y mantener el sistema de manera efectiva. La adopción de un enfoque sistemático y bien estructurado para la operación y el mantenimiento a largo plazo también facilita la identificación de áreas de mejora y la implementación de cambios para mejorar la gestión de la configuración.

Conclusión

En el artículo Implementación de una Gestión de Configuración Centralizada con Consul para Entornos de Tecnología de la Información Distribuidos y Escalables, se han explorado en profundidad los conceptos y beneficios de implementar una gestión de configuración centralizada utilizando Consul en entornos de tecnología de la información distribuidos y escalables. Se ha resaltado la importancia de contar con una solución que permita gestionar de manera eficiente y unificada la configuración de los servicios y aplicaciones en entornos complejos y dinámicos. Además, se han presentado los pasos y consideraciones clave para implementar Consul de manera efectiva, incluyendo la planificación, la instalación, la configuración y el monitoreo. Todo esto ha permitido a los lectores comprender cómo Consul puede ayudar a mejorar la eficiencia, la escalabilidad y la confiabilidad de los sistemas de tecnología de la información.

El impacto de la gestión de configuración centralizada con Consul en los equipos de TI modernos es significativo, ya que permite a los equipos de operaciones y desarrollo trabajar de manera más coordinada y eficiente. Al centralizar la gestión de la configuración, los equipos pueden reducir el tiempo y el esfuerzo necesario para configurar y desplegar servicios y aplicaciones, lo que a su vez permite una mayor velocidad y agilidad en la entrega de soluciones. Además, la capacidad de Consul para detectar y notificar cambios en la configuración ayuda a prevenir errores y problemas de configuración, lo que mejora la calidad y la confiabilidad de los servicios. En resumen, la implementación de una gestión de configuración centralizada con Consul es una estrategia clave para que los equipos de TI modernos puedan mantenerse al día con las crecientes demandas de la empresa y mejorar su capacidad para innovar y responder a los cambios del mercado.

En cuanto al futuro y evolución de esta tecnología, es probable que la gestión de configuración centralizada siga jugando un papel cada vez más importante en la arquitectura de los sistemas de tecnología de la información. A medida que los entornos se vuelven más complejos y distribuidos, la necesidad de soluciones de gestión de configuración escalables y flexibles seguirá creciendo. Consul, con su enfoque en la simplicidad, la flexibilidad y la escalabilidad, está bien posicionado para seguir siendo una de las soluciones líderes en este espacio. Además, la integración de Consul con otras herramientas y tecnologías de DevOps y cloud computing seguirá mejorando, lo que permitirá a los equipos de TI aprovechar al máximo sus capacidades y mejorar su eficiencia y productividad. En este sentido, es importante que los profesionales de TI sigan actualizándose y capacitándose en estas tecnologías para aprovechar al máximo sus beneficios.

En conclusión, la implementación de una gestión de configuración centralizada con Consul es una estrategia clave para mejorar la eficiencia, la escalabilidad y la confiabilidad de los sistemas de tecnología de la información. Los lectores que han seguido este artículo ahora tienen una comprensión más profunda de los beneficios y los pasos necesarios para implementar Consul de manera efectiva. Es importante que apliquen estos conocimientos en sus propios proyectos y entornos, y que sigan explorando y aprendiendo sobre las últimas tendencias y tecnologías en este espacio. Al hacerlo, podrán mejorar su capacidad para innovar y responder a los cambios del mercado, y podrán ayudar a sus organizaciones a mantenerse al día con las crecientes demandas de la empresa. Con la gestión de configuración centralizada con Consul, los equipos de TI pueden mejorar su eficiencia, reducir los costos y mejorar la calidad de los servicios, lo que a su vez puede tener un impacto positivo en la satisfacción del cliente y el éxito de la empresa.